Unternehmen benötigen strukturierte Unterstützung bei der Optimierung der IT-Sicherheit

IT-Sicherheit ist ein Querschnittsthema, dessen Umsetzung für fast alle Branchen mit Herausforderungen verbunden ist. Die aktuelle Digitalisierungsumfrage des Deutschen Industrie- und Handelskammertages (DIHK) zeigt, dass 60 Prozent der Unternehmen bislang nicht über einen IT-Notfallplan verfügen, also über jenes Standarddokument, das den Ablauf im Betrieb bei einem Cyberangriff regelt. Die Transferstelle IT-Sicherheit im Mittelstand (TISiM) bietet konkrete Unterstützung, um Sicherheitslücken wie diese in der deutschen Wirtschaft zu schließen. Dabei wird das Projekt bereits über 40 teilnehmende IHKs in den Regionen vertreten.

Vielen Unternehmen fehlt es an Ressourcen, um Maßnahmen zur Verbesserung der IT-Sicherheit anzustoßen. Gerade kleine Betriebe ohne eigene IT-Abteilungen sind zwar für das Thema IT-Sicherheit sensibilisiert, wissen aber häufig nicht, womit sie anfangen sollen. Denn die Unterstützungsangebote sind oft unübersichtlich. Wir haben die wichtigsten Meilensteine beim IT-Notfallmanagement für KMU zusammengestellt.

IT-Notfallmanagement für kleinere und mittelständische Unternehmen

1. Vorbereitung

- Bestimmen Sie Beauftragte für die Belange der IT-Sicherheit und des Notfallmanagements.

- Stellen Sie sicher, dass Ihnen Ihre individuellen Erstmaßnahmen bei IT-Vorfällen vorliegen (u. a. Alarmierungs- und Meldewege im Unternehmen).

- Identifizieren Sie zeitkritische Geschäftsprozesse und Assets und setzen Sie Schutzmaßnahmen für diese priorisiert um.

- Klären Sie mit Ihren IT-Dienstleistern, bei welcher Art von IT-Vorfällen diese unterstützen können.

- Identifizieren und kontaktieren Sie ggf. weitere IT-Dienstleister, die Sie bei der Bewältigung unterstützen können.

- Fertigen Sie eine Liste mit Ansprechpartnern und deren Erreichbarkeiten und Verfügbarkeiten an.

- Legen Sie Regeln zur Kommunikation nach innen und außen fest, Stichwort: Presse- und Öffentlichkeitsarbeit.

- Implementieren Sie aktive Überwachungsmaßnahmen (Monitoring) für Ihre IT-Landschaft. Beachten Sie den Datenschutz.

- Üben Sie IT-Notfallszenarien.

- Lassen Sie Ihre IT-Infrastruktur auf Angreifbarkeit prüfen (Penetrationstests).

- Schulen und sensibilisieren Sie Ihr gesamtes Personal.

- Denken Sie an grundlegende Schutzmaßnahmen: Installieren Sie regelmäßig und unverzüglich Patches und Sicherheitsupdates und setzen Sie Programme zum Schutz vor Schadsoftware ein und aktualisieren Sie diese regelmäßig: nutzen Sie Firewalls, um Ihre Netze und Rechner vor Angriffen von außen zu schützen; andern Sie in jedem Fall Standard-Passwörter und nutzen Sie sichere Passwörter und, wenn möglich, Zwei-Faktor-Authentisierung und erstellen Sie regelmäßig Sicherheitskopien (Backups) Ihrer Daten, und testen Sie regelmäßig deren Wiederherstellung.

- Inventarisieren Sie Ihre IT-Infrastruktur (u.a. Netzplan).

- Vergeben Sie restriktive Benutzerrechte an Ihren Systemen.

- Vernetzen Sie Ihre Systeme restriktiv (Netzsegmentierung).

- Bereiten Sie Meldewege für externe Meldepflichten vor (Datenschutz, KRITIS etc.).

2. Bereitschaft

- Überprüfen Sie regelmäßig den Sicherheitsstatus Ihrer Systeme.

- Erstellen Sie eine IT-Notfallkarte. Nähere Erläuterungen dazu finden Sie am Ende dieses Artikels.

- Gewährleisten Sie, dass Ihr Personal den richtigen Ansprechpartner für IT-Notfälle kennt (Einsatz der IT-Notfallkarte). Bestimmen Sie einen angemessenen Erstkontakt für IT-Notfälle und gewährleisten Sie die Erreichbarkeit.

3. Bewältigung

- Kontaktieren Sie alle Ansprechpartner in der Organisation, die Sie zur Bewältigung brauchen.

- Befragen Sie betroffene Nutzer über Beobachtungen und Aktivitäten.

- Kontaktieren Sie IT-Dienstleister, die Ihnen bei der Bewältigung helfen können.

- Sammeln und sichern Sie Systemprotokolle, Logdateien, etc.

- Dokumentieren Sie Sachverhalte, die mit dem Notfall in Zusammenhang stehen könnten.

- Prüfen Sie Kontaktaufnahmen mit die Zentrale Ansprechstelle Cybercrime der Polizeien, sowie freiwillige Meldungen an die Allianz für Cybersicherheit (ACS).

- Vermuten Sie als Urheber einen fremden Nachrichtendienst, wenden Sie sich an die Verfassungsschutzbehörden.

- Beachten Sie Meldepflichten.

4. Nachbereitung

- Schließen Sie durch den IT-Notfall aufgedeckte Schwachstellen und Sicherheitslücken.

- Überwachen und monitoren Sie Ihr Netzwerk und Ihre IT-Systeme im Nachgang besonders gründlich.

- Lessons Learned: Überprüfen Sie bestehende Regelungen, Prozesse und Maßnahmen, optimieren Sie diese gegebenenfalls.

- Halten Sie Ihre Dokumentationen zum Notfallmanagement auf dem aktuellen Stand.

- Entwickeln Sie Ihre IT-Sicherheitsarchitektur weiter.

Quelle: Bei diesem Dokument handelt es sich um eine Kurzfassung des „Maßnahmenkatalog zum Notfallmanagement – Fokus IT-Notfälle“ welche weiteren Erläuterungen und Verweise enthält. Der IT-Grundschutz des Bundesamt für Sicherheit in der Informationstechnik (BSI) bietet ausführliche Informationen für die Gestaltung von Informationssicherheit und Notfallmanagement.

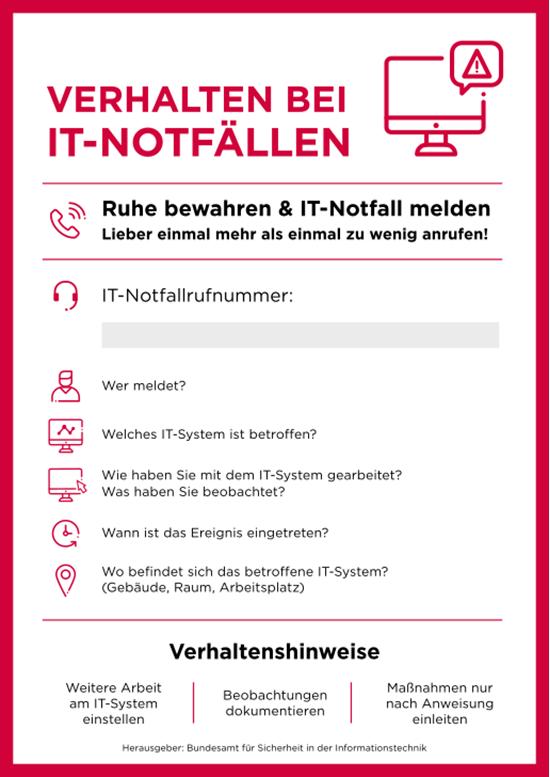

Hilfreich: IT-Notfallkarte „Verhalten bei IT-Notfällen“

Die IT-Notfallkarte „Verhalten bei IT-Notfällen“ ist das neue Hinweisschild, analog zum bekannten Format „Verhalten im Brandfall“. Beschäftigten in Organisationen werden wichtige Verhaltenshinweise bei IT-Notfällen aller Art an die Hand gegeben. Die aufgeführten Maßnahmen ermöglichen es Organisationen, vom ersten Moment an die richtigen Entscheidungen treffen zu können. Die Notfallkarte soll an zentralen Orten platziert werden und erzeugt einen unmittelbaren Beitrag zur Security Awareness in Ihrer Organisation.

Die Informationen auf der IT-Notfallkarte richten sich primär an die IT-Anwender in der Organisation. Sie stellen drei Botschaften in den Vordergrund:

- Kenntnis der Ansprechpartner für IT-Notfälle in der Organisation und deren Erreichbarkeit.

- Sofortige Weitergabe entscheidender Informationen zu IT-Notfällen.

- Gegenmaßnahmen nur nach Absprache/Anweisung mit den für IT-Notfällen zuständigen Ansprechpartnern.

©Bundesamt für Sicherheit in der Informationstechnik

©Bundesamt für Sicherheit in der Informationstechnik

Die IT-Notfallkarte zum Ausdrucken:

Schulungen und Sensibilisierungsmaßnahmen in der Organisation bieten sich als Rahmen an, um die IT-Notfallkarte einzuführen. So kann es gelingen, dass die Belegschaft zu einem wichtigen Bestandteil der Cyber-Sicherheit einer Organisation wird. Ermutigen Sie Ihre Mitarbeiter regelmäßig, verdächtige Verhaltensmuster von IT-Systemen zu melden.

Nicht jeder IT-Notfall ist leicht zu erkennen. Noch schwerer ist die Beurteilung, ob es sich um eine Fehlfunktion oder um einen Cyberangriff handelt. Unterstützen Sie Ihr Personal und legen Sie diese Entscheidung in die richtigen Hände.

– Livanur Pektas, Innovationsberaterin der IHK Erfurt

Konkrete Unterstützung für die Unternehmen

Die Transferstelle IT-Sicherheit im Mittelstand (TISiM) ist Ihr kostenfreier Baustein zu mehr IT-Sicherheit. Auch die IHK Erfurt fungiert als Lotse zu den Angeboten der TISiM:

- Sec-O-Mat: der Sec-O-Mat startet mit einer ersten Beratung. Zunächst geben Betriebe an, in welchen Bereichen sie ihre IT-Sicherheit steigern möchten (zum Beispiel Personalmanagement oder Ausgangslogistik). Im Anschluss stellt der TISiM-Aktionsplan konkrete Handlungsempfehlungen mit Maßnahmen zur Verbesserung der IT-Sicherheit bereit. Zudem kann der jeweilige Umsetzungsstand durch eine persönliche Merkliste nachgehalten und der Fortschritt dokumentiert werden.

- TISiM-App: Die neue App der Transferstelle IT-Sicherheit im Mittelstand (TISiM) bietet ein zielgruppenspezifisches Kompetenztraining und ist eine innovative Erweiterung des TISiM-Produktportfolios. Als mobiler Begleiter unterstützt die TISiM-App die Umsetzung des TISiM-Aktionsplans aus dem Sec-O-Mat. Die TISiM-App ist im Apple App-Store und im Google Playstore verfügbar.

- TISiM-Videos „Meine Daten unter meiner Kontrolle“: Täglich werden über 30 Millionen Systeme gehackt. Erfahren Sie direkt vom Profi, wie Sie mit einfachen Mitteln die IT-Sicherheit Ihres Unternehmens verbessern können. Erleben Sie z.B. im Video einen Hacker bei der Arbeit und erhalten Sie wertvolle Tipps für mehr IT-Sicherheit in Ihrem Unternehmen. Jetzt Videos ansehen: https://datenunterkontrolle.de/

Zentrale Ansprechstelle Cybercrime Thüringen

Im Falle eines Cybercrime-Vorfalles ist ein entschlossenes und schnelles Handeln erforderlich! Die Zentralen Ansprechstellen Cybercrime der Polizeien der Länder und des Bundes für die Wirtschaft stehen Ihnen dabei als kompetenter und vertrauensvoller Partner zur Verfügung, sowohl für Informationen zur Vermeidung von Cybercrime-Angriffen als auch im Falle von Cybercrime-Straftaten gegen Ihre Firma!

Kontakt:

Zentrale Ansprechstelle Cybercrime (ZAC) Thüringen

Tel.: +49 361 57431-4545

E-Mail: cybercrime.lka@polizei.thueringen.de